Vulnerability Reflected XSS Gramedia Academy - Tutorial Hacking 2019 & Berita Seputar Teknologi akan membahas Writeup pada Gramedia Academy yang di temukan oleh Mas Tenwap dia adalah founder pegiat IT yaitu Anon Cyber Team.

Pada Sekitar Bulan july Mas Tenwap Mencoba untuk melakukan penetration testing pada website Gramedia Academy.

Ternyata sebelumnya Mas Tenwap sudah pernah berhasil melakukan peretasan pada website tersebut dengan POC ( Proof Of Concept ) : From Upload pada bagian Photo yang tidak di filter dengan baik.

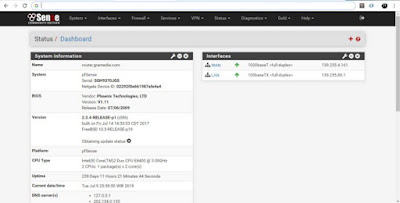

Setelah Melakukan peretasan dengan poc tersebut tak disangka ternyata mas tenwap sendiri pun telah mengambil alih router milik gramedia dan diremote dari jarak jauh.

Ternyata Exploit tersebut tereksekusi dengan baik oleh server tersebut. berikut adalah gambaran tereksekusi nya Payload XSS :

dan mas tenwap sendiri pun sangat percaya diri bahwa reflected xss pada gramedia tersebut bisa berubah menjadi stored xss jika ia memasukan payload pada form event, sangat disayangkan ternyata pihak gramedia tidak memanage itu jika tidak ada dashboard admin yang aktif. "ujar mas tenwap"

Berikut Adalah Timeline Bug Repot Pada Gramedia Academy :

Pada Sekitar Bulan july Mas Tenwap Mencoba untuk melakukan penetration testing pada website Gramedia Academy.

Ternyata sebelumnya Mas Tenwap sudah pernah berhasil melakukan peretasan pada website tersebut dengan POC ( Proof Of Concept ) : From Upload pada bagian Photo yang tidak di filter dengan baik.

Setelah Melakukan peretasan dengan poc tersebut tak disangka ternyata mas tenwap sendiri pun telah mengambil alih router milik gramedia dan diremote dari jarak jauh.

|

| Akses Router Gramedia |

Setelah kejadian tersebut Mas tenwap akhir nya memutuskan untuk melakukan penetration yang ke 2x. hal ini membuat mas tenwap penasaran apakah sudah ada penanganan atau patching dari pihak gramedia.

Baca Juga : Seseorang Berhasil Bypass Pembatas InstaStories Instagram

tidak lama ternyata mas tenwap mendapatkan sebuah Bug Vulnerability Reflected XSS in Gramedia Academy pada bagian Form Search, Tanpa pikir panjang mas tenwap segera mengexploitasi nya dengan query :

“><img src=x onerror=alert(document.domain)>

Ternyata Exploit tersebut tereksekusi dengan baik oleh server tersebut. berikut adalah gambaran tereksekusi nya Payload XSS :

|

| Document Domain Xss in Gramedia Academy |

Mas tenwap mengirimkan sebuah informasi tentang bug Xss yaitu :

XSS adalah sebuah bug yang umumnya terjadi karna tidak adanya filter untuk tag tag html , ataupun SOP standar origin policy.Apa dampak dari XSS ? tentu saja attacker dapat melakukan pencurian cookie ( cookie stealing ) sehingga atacker bisa mendapatkan akses administator tanpa harus mengetahui username dan password.

dan mas tenwap sendiri pun sangat percaya diri bahwa reflected xss pada gramedia tersebut bisa berubah menjadi stored xss jika ia memasukan payload pada form event, sangat disayangkan ternyata pihak gramedia tidak memanage itu jika tidak ada dashboard admin yang aktif. "ujar mas tenwap"

Baca Juga : Cara Menjadi Digital Agency Profesional Indonesia

Berikut Adalah Timeline Bug Repot Pada Gramedia Academy :

- Report bug ke developer Pada 02 July 2019

- Bug di nyatakan valid oleh developer Pada 03 July 2019

- Mendapat undangan dari manager IT Gramedia Pada 10 July 2019

- Rewards sertifikat apresisasi Pada 10 July 2019

|

| Sertifikat Apresiasi Gramedia Academy |

Pada Akhir Writeupnya Mas Tenwap Mengucapkan Terimakasih kepada pihak Gramedia dan pesan " Semoga Gramedia Semakin Lebih Baik","ujarmastenwap"

Mungkin segitu saja yang bisa saya unggah semoga bermanfaat dan jadi kan sebagai pelajaran, see you ~